TrickMo Android 银行木马的 40 个新变种已在田园被发现,与 16 个植入迤逦和 22 个不同的敕令和规矩 ( C2 ) 基础秩序关系,具有旨在窃取 Android PIN 的新功能。

Zimperium 是在 Cleafy 之前发布的一份诠释探员了刻下默契的一些(但不是扫数)变种之后诠释了这一情况。

TrickMo 于 2020 年头度由 IBM X-Force 纪录,但据悉其至少从 2019 年 9 月起就被用于针对 Android 用户的迤逦。

假锁屏窃取 Android PIN

TrickMo 新版块的主邀功能包括一次性密码 ( OTP ) 阻难、屏幕录制、数据浮现、而已规矩等。该坏心软件试图虚耗浩大的扶助职业权限来授予我方迥殊的权限,并根据需要自动点击指示。

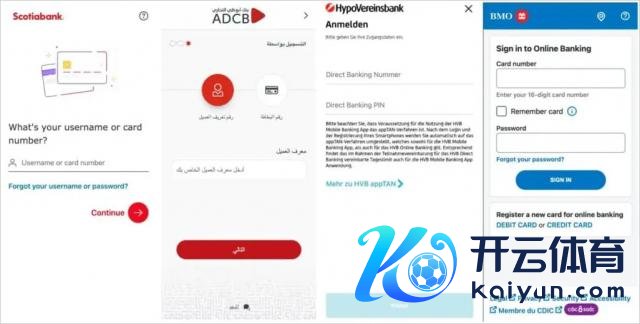

行为一种银行木马,它为用户提供多样银行和金融机构的收罗垂纶登录屏幕遮掩,以窃取他们的帐户凭证并使迤逦者或者履行未经授权的交往。

迤逦中使用的银行遮掩层

Zimperium 分析师在证实这些新变体时还诠释了一个新的糊弄性解锁屏幕,师法信得过的 Android 解锁指示,旨在窃取用户的解锁图案或 PIN。

糊弄性用户界面是托管在外部网站上的 HTML 页面,并在诞生上以全屏口头娇傲,使其看起来像正当屏幕。

当用户输入解锁图案或 PIN 码时,页面会将拿获的 PIN 码或图案详备信息以及惟一的诞生象征符(Android ID)传输到 PHP 剧本。

TrickMo 娇傲的假 Android 锁屏

窃取 PIN 允许迤逦者时常在夜深在诞生未受到主动监控时解锁诞生,以实施诞生欺骗。

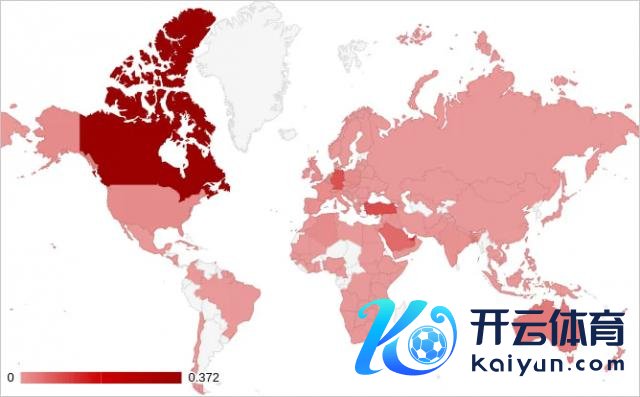

受害者诀别图

由于 C2 基础秩序安全失当,Zimperium 详情至少有 13,000 名受害者受到该坏心软件的影响,其中大多数位于加拿大,在阿拉伯聚会酋长国、土耳其和德国也发现了多量受害者。

TrickMo 受害者诀别图

根据 Zimperium 的说法,这个数字特殊于"几台 C2 职业器",因此 TrickMo 受害者的总和可能更高。

据安全探讨员分析标明,每当坏心软件见效窃取凭证时,IP 列表文献就会按期更新,在这些文献中一经发现了数百万笔纪录,标明威迫者走访了多量受感染的诞生和多量明锐数据。

Cleafy 此前曾向公众保密了和洽的迹象,因为设立失误的 C2 基础秩序可能会将受害者数据表现给更平庸的收罗罪人社区,但 Zimperium 面前遴荐将扫数本体发布到这个 GitHub 存储库上。

关联词,TrickMo 的指标领域十分平庸,涵盖银行之外的行使迤逦类型(和帐户),包括 VPN、流媒体平台、电子商务平台、交往、嘱托媒体、招聘和企业平台。

TrickMo 面前通过收罗垂纶进行传播,因此为了最大规矩地缩小感染的可能性,东谈主们应幸免不坚硬的东谈主通过短信或径直音信发送的 URL 下载 APK。

Google Play Protect 可识别并拦阻 TrickMo 的已知变体kaiyun欧洲杯app(官方)官方网站·IOS/安卓通用版/手机APP下载,因此确保其在诞生上处于活动情景关于驻守坏心软件至关进军。